קבוצת הכופרה Akira פרסמה ביום אחד מספר שיא של קורבנות חדשים באתר ההדלפות שלה ברשת האינטרנט האפלה, כאשר 35 פורסמו ביום שני נכון לכתיבת שורות אלו וככל הנראה עוד עדיין מתווספים. פושעי הסייבר, המציעים פלטפורמת ransomware-as-a-service להאקרים כדי לסחוט קורבנות על ידי גניבה והצפנת מידע, החלו לפי ה- FBI לפעול במרץ 2023. בשנת פעילותה הראשונה, הרוויחה Akira כ- 42 מיליון דולר מכ- 250 מתקפות כופרה. מספר המתקפות הגדול של הקבוצה זמן קצר לאחר הופעתה, הוביל מומחי סייבר להאמין שהיא מורכבת מפושעי כופרה מנוסים והקבוצה טענה לזרם קבוע של מתקפות בשנה שעברה, כולל מתקפה על ספקית שירותי האחסון בענן Tietoevry.

אתר ההדלפות של קבוצת הכופרה Akira מעוצב כמו ממשק שורת הפקודה במחשב מונוכרום פופולרי בשנות השמונים. הוא מכיל מדור "חדשות" המשמש לסחיטת קורבנות חדשים וקטע "הדלפות" שבו מתפרסם מידע שנגנב במידה ותהליך סחיטת הקורבן נכשל. חוקרי אבטחת סייבר צפו בעשרות רשימות קורבנות חדשות המתווספות למדור "הדלפות" ביום שני.

קבוצות כופרה מציעות בדרך כלל לקורבנות כמה ימים או שבועות לשלם את הכופר לפני פרסום המידע שגנבו, בהתאם להתנהלות המשא ומתן. Akira פרסמה פחות מהרגיל בין אוגוסט לאוקטובר, על פי סקירתו של Adi Bleih – חוקר אבטחת סייבר ב- Cyberint. בעוד שספקולציות ברשתות החברתיות העלו כי כמות המידע שפורסם מרגישה כמו מכירת חיסול, אמר Bleih ש- Akira "כנראה לא ירו את הכדור האחרון שלהם", אלא מציגים את הפעילות האגרסיבית והמתרחבת שלהם במערכת האקולוגית של פשעי הסייבר." יכולות להיות מספר סיבות לעלייה הפתאומית ברישומים, הוסיף Bleih, ממספר גדל של שותפים חדשים המשתמשים בכופרה לסחיטת קורבנות ועד לכך שמנהלי Akira בוחרים לעכב הדלפות קודמות.

רוב הקורבנות החדשים הם ממגזר השירותים העסקיים ובסיסם בארצות הברית. שתי חברות הן מקנדה ואחרות מגרמניה, בריטניה וממקומות אחרים. נפח דומה של קורבנות פורסם על ידי LockBit מוקדם יותר השנה בניסיון להמעיט בפגיעה שספגו מרשויות אכיפת החוק, אך LockBit לקחה קורבנות ישנים וערבבה אותם עם קורבנות חדשים לאחר שהאתר הישן שלהם נתפס, אמר Bleih.

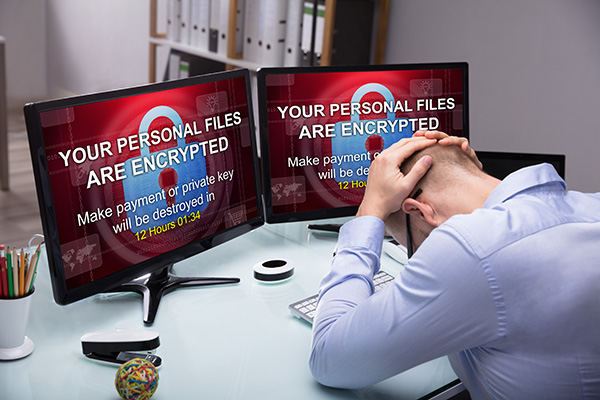

כופרה לא פוגעת רק בארגונים גדולים. קראו איך הגנה אקטיבית מכופר מסייעת גם לעסקים קטנים להתמודד עם האיום. צרו איתנו קשר.