אזהרת משטרת צפון אירלנד פורסמה במקור על ידי מרכז פשעי הסייבר של משטרת צפון אירלנד (PSNI), קוראת לכל העסקים המקומיים להבטיח שההכשרה למודעות לאבטחת סייבר של העובדים הינה מעודכת, על מנת שהעובדים יוכלו לזהות את איום הסייבר.

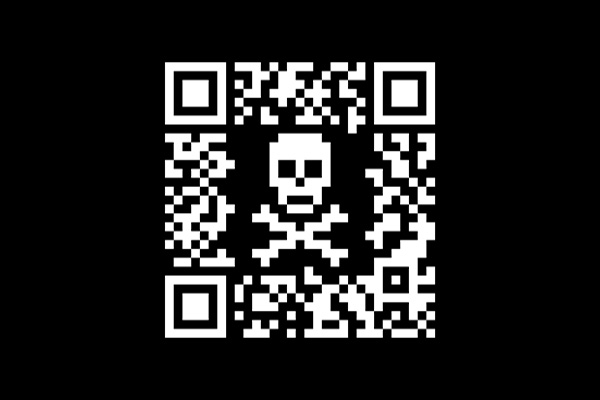

לדיוג ב- QR, או quishing, יש מטרה סופית הדומה לאימיילים רגילים של הונאה, שנועדו להערים על הקורבן למסור את האישורים / המידע האישי שלו, או להתקין נוזקה במערכת המחשוב שלו. הקורבן בדרך כלל מקבל אימייל לא רצוי, אך הפעם מכיל תמונת PDF או PNG של קוד QR, לדוגמא הודעה הממותגת עם Microsoft Authenticator, אם כי מותגים אחרים עשויים להיות מזויפים עבור השפעה דומה. לפי ה- PSNI, אופן הפעולה הזה עוזר לדוא"ל הדיוג לעקוף את מסנני האבטחה המסורתיים ומגדיל את הסיכוי שהנמען יבטח בשולח: "הדרישה לסרוק קוד QR מגדילה את הסבירות שהנמען ישתמש במכשיר אישי מחוץ להגנה על האינטרנט או האנטי-וירוס של הארגון". "כמו במתקפות דיוג אחרות, מועבר הנמען לכתובת אתר העשויה לארח נוזקה או דף כניסה לאיסוף אישורים".

דיוג ב-QR אינו דבר חדש: חוקרים הזהירו מפני עלייה באיום סייבר זה במהלך מגיפת הקורונה, כאשר קודי QR החלו לשמש ספקי שירותי בריאות ובמגזר האירוח. מתקפת דיוג בשנת 2020 הציגה מיילים והודעות טקסט הונאה שנועדו להערים על משתמשים בהבטחה לחיסון קורונה. באוגוסט השנה זוהתה מתקפת quishing גדולה אשר כוונה ללקוחות של חברות במגזרי האנרגיה, הייצור, הביטוח, הטכנולוגיה והשירותים הפיננסיים. מומחים מזהירים כי משתמשים נוטים יותר ליפול להונאות בקוד QR, מכיוון שהם אינם מכילים את שגיאות הכתיב והשפה המהוות סימן מובהק למתקפת דיוג.

מתקפות פישינג נשענות על טעויות אנוש. קראו כיצד ניתן לזהות פישינג ולהימנע ממנו מראש. צרו איתנו קשר.